В декабре 2009 года логическое продолжение получили тенденции предыдущих месяцев. Основную часть вирусного трафика составили вредоносные программы, вымогающие у пользователей деньги. Для этого злоумышленниками создавалось различное троянское ПО и вредоносные сайты. В спаме все чаще использовались аудио-файлы с низким качеством.

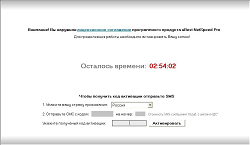

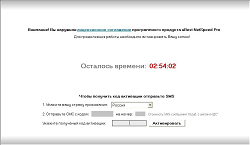

Блокировщики Windows В декабре появилось множество новых модификаций троянцев-блокировщиков Windows, которые обладают новыми методами защиты от исследования. По классификации Dr.Web подобные программы классифицируются как Trojan.Winlock. В последние месяцы подобный способ получения денег от

пользователей-жертв стал одним из наиболее популярных на территории России и Украины. Данный тип вредоносных программ в активном состоянии препятствует запуску утилит, с помощью которых можно её исследовать, а также имеет возможность форсированно завершать работу

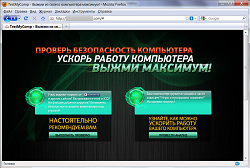

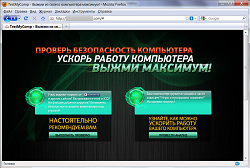

компьютера. Для усложнения удаления из системы вручную такие троянцы создают множество копий своих файлов в системных папках Windows. Также используется приём, при котором название запущенного процесса вредоносной программы не совпадает с названием её исполняемого файла.  Ложные онлайн-антивирусы За последний месяц появилось множество русскоязычных сайтов, на которых пользователю предлагается проверить свою систему на наличие вредоносных программ, либо наличие уязвимостей. Заодно может предлагаться изменение конфигурации системы для ускорения её работы. Чтобы привлечь внимание пользователя во время бесплатного «сканирования» выводится

информация об IP-адресе, версии операционной системы, используемом браузере и его версии. Для того, чтобы решить найденные в системе «проблемы» с безопасностью, пользователю предполагается отправить SMS-сообщение, стоимость которого принижается - счёт на самом деле идёт

не об одной сотне рублей за каждое отправленное сообщение. Все предлагаемые «программные продукты» являются бутафорией, служащей для вымогательства у интернет-пользователей денежных средств.

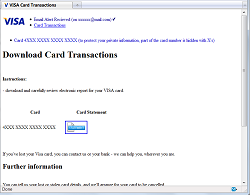

Почтовые троянцы Спам по-прежнему является одним из основных каналов распространения вредоносных программ. В течение декабря 2009 года различные модификации Trojan.PWS.Panda распространялись под видом отчёта по операциям, совершённым с банковских карточек Visa, а также под видом нового пароля для

пользователей социальной сети Facebook. Под «компрометирующими фотографиями», на которых якобы запечатлён пользователь, распространялись такие вредоносные программы как Trojan.NtRootKit.3226, а также различные модификации Trojan.Packed. От имени курьерской службы DHL распространялся троянец Trojan.Botnetlog.   Аудио-файлы в спаме За последний месяц началось распространение сразу нескольких типов спам-рассылок с приложенными к письмам аудиофайлами. Как правило, это файлы в формате mp3 с низким битрейтом (16 Кбит/с). Таким образом распространялась реклама интернет-магазинов медицинских препаратов - в

аудио-файле был записан адрес рекламируемых сайтов. В рассылках, целью которых являлосьпривлечение новых пользователей к участию в финансовых пирамидах, распространялись mp3-файлы размером более 6МБ, в которых были записаны лекции продолжительностью около часа. Тенденции 2009-2010 Вирусописателей в прошедшем году все больше привлекали деньги пользователей - легкая

добыча в условиях, когда множество людей переходит по ссылкам, присланным якобы от известных организаций и друзей, загружает программы, якобы необходимые для решения тех или иных задач. Требования о переводе денег злоумышленникам выводились как в окнах различных

интернет-браузеров, так и на рабочем столе или поверх всех окон в системе. В качестве транспорта для распространения вирусов использовались как классические каналы - электронная почта, системы мгновенного обмена сообщениями, так и новые - социальные сети и блоги. В 2010 году можно ожидать продолжение тенденции к одномоментному охвату злоумышленниками пользователей как можно большего числа операционных систем и браузеров. Следует ожидать, что в последующие годы злоумышленники будут больше времени уделять обходу не только

классических сигнатурных и эвристических технологий, но и противодействию различным поведенческим анализаторам, примеры чему мы видим уже сегодня. Наверняка будет продолжаться разработка новых руткит-технологий, и борьба с ними будет такой же острой, как и в последние годы. Вероятно, уже в 2010 году будут осуществлены первые попытки создать руткит для 64-битной платформы Windows. Количеством будут брать и создатели вредоносных сайтов. Уже сегодня антифишинговые

технологии, используемые в любом современном браузере и призванные уберечь пользователей от посещения вредоносных сайтов, часто не справляются с поставленной задачей. Количество

вредоносных программ в декабре во всём почтовом трафике относительно ноября 2009 года возросло в 2,8 раза. Доля вредоносных программ среди всех проверенных файлов на компьютерах пользователей возросла в 2,2 раза. Злоумышленники за восстановление системы и данных требуют всё больше денег - известны случаи, когда за расшифровку данных злоумышленники требуют выкуп в 1000 рублей. Вредоносные файлы, обнаруженные в декабре в почтовом трафике | Всего проверено: | 84,146,920,455 | | Инфицировано: | 86,343,017 (0.103%) | Вредоносные файлы, обнаруженные в декабре на компьютерах пользователей | Всего проверено: | 89,457,410,121 | | Инфицировано: | 18,999,657 (0.0212%) |

|